Cybersecurity : Tipps zum Schutz der IT-Systeme

Cybersicherheit geht alle (Unternehmen) etwas an. Die Möglichkeiten der Angreifer werden immer größer – auch durch Künstliche Intelligenz.

- © Sikov - stock.adobe.comIT-Systeme als schwächstes Glied

Vier Jahre ist es her, dass einer der größten Baukonzerne Österreichs, die PORR, einem Hackerangriff zum Opfer fiel. Betroffen war die Kommunikation also Telefonie und Mails. „Durch den unermüdlichen und professionell organisierten Einsatz von eigenen Mitarbeitenden und von Unternehmen, die bereits mit Wartung und Betrieb beauftragt waren, konnte der Schaden abgefedert und auf ein Minimum reduziert werden“, schildert Harald Feiel, CDO der Porr.

Der Vorfall wurde damals eingehend analysiert und daraufhin wesentliche Änderungen durchgeführt. Dazu gehören die umfangreiche Umstrukturierung der IT-Landschaft, die Schaffung von Sicherheitsabteilungen sowie der Position eines CISOs (Chief Information Security Officer) und Einzelmaßnahmen (unter anderem verpflichtende Awareness-Schulungen für die Mitarbeitenden).

Der wichtigste Tipp von Feiel lautet: „Cybersecurity ist keine ausschließliche Angelegenheit der IT. Sie betrifft alle Mitarbeitenden in einem Unternehmen sowie dessen Lieferant:innen, Partner:innen und Dienstleister:innen. Diese müssen eingebunden werden.“ In diesem Zusammenhang betont Philipp Mattes-Draxler, zuständig für Cybersecurity und Privacy bei PwC: „Der Faktor Mensch ist nicht das schwächste Glied in der Kette, sondern die IT-Systeme.“

Tipps zur Cybersicherheit

von Philipp Mattes-Draxler

* Immer ein Backup haben, verschlüsselt und am besten mit einer Air-Gap, einer Luftbrücke dazwischen, das kann auch eine Cloud sein.

* Seine Angriffsoberfläche kennen, um Bedrohungen keine Chance zu geben.

Immer die Zwei-Faktoren-Authentifizierung nutzen

* Zeitnah reagieren, sollte doch etwas passiert sein.

Aufmerksamkeit ist das Um und Auf

Mattes-Draxler ist Berufsoffizier und war mehrere Jahre beim Bundesheer, hier auch bei der Fliegerabwehr. Er weiß also, worauf es ankommt, damit Eindringende keine Chance habe – egal ob im echten Leben oder im virtuellen. Die Mechanismen seien ähnlich und das schon seit vielen hunderten Jahren: Trickbetrüger, kriminell motivierte Banden, staatliche Organisationen oder jene, die einen Angriff nur ausprobieren wollen, agieren dort, wo sie leichte Beute sehen. So wie Löwen, die sich auf eine geschwächte Antilope stürzen und nicht auf die fitteste, zieht der Cyber-Experte den Vergleich. Sein Rat lautet ganz pragmatisch: „Es ist wichtig aufmerksam zu sein. Viele Anwender:innen in den Unternehmen sind keine Digital Natives und deshalb müssen sie noch mehr aufmerksam sein.“ Für ihn ist klar: „Ich würde keinem Fremden in der U-Bahn meine Bankdaten geben. Warum also online?“

Besonders vorsichtig gilt es, in stressigen Zeiten zu sein – also dann, wenn die Aufmerksamkeit woanders liege. Zum Beispiel zur Weihnachtszeit (Paketlieferungen), zu Fußball-Meisterschaften (Live-Ticker), zu Pandemiezeiten oder dann, wenn Gehaltsrunden oder Lohnerhöhungen (Excel-Listen mit Löhnen) anstehen.

-

![© Andreas Lepsi/LEPSIFOTO]() „ChatGPT kann mir sagen, wen ich am besten angreifen kann. Das ist ein Wettrüsten der Anwendungen, wie wir es auch anderswo schon gesehen haben.“

„ChatGPT kann mir sagen, wen ich am besten angreifen kann. Das ist ein Wettrüsten der Anwendungen, wie wir es auch anderswo schon gesehen haben.“Philipp Mattes-Draxler, PwC

KI sucht gezielt nach Einlass in IT-Systeme

Gefinkelter wird es heutzutage durch die Möglichkeiten von Künstlicher Intelligenz (KI), die gezielt nach Einfallstoren suche. Wie das konkret funktioniert, erklärt Philipp Mattes-Draxler: „ChatGPT kann mir sagen, wen ich am besten angreifen kann. Das ist ein Wettrüsten der Anwendungen, wie wir es auch anderswo schon gesehen haben. Aber ich kann alle beruhigen: Die Algorithmen der Erkennungsmethoden sind ebenfalls KI-basiert. Denn es geht um große Datenmengen, die ein einzelner Mensch nicht mehr bewältigen kann. KI-Systeme filtern vor, verfolgen Nutzerinteraktionen, klassifizieren und schlagen Alarm. Eine KI analysiert besser als jedes menschliche Auge. Wir sprechen also nicht nur von einem Angriffspotenzial, sondern auch von einem Qualitätsgewinn in der Angriffsdetektion.“

Nicht nur deshalb glaubt Robert Ully-Penitz von der Schaden- und Rechtsabteilung der Styriawest, dass es nur eine Frage der Zeit sei, bis man Opfer eines Cyberangriffs werde. Und dann geht es Schlag auf Schlag: „Es ist wichtig sich vor Augen zu führen, in welchem Stress sich Geschäftsführer und sonstige Verantwortliche plötzlich befinden. Auf den Bildschirmen die Information, dass sämtliche Daten des Unternehmens verschlüsselt sind. Die Höhe der Lösegeldforderung. Ebenfalls sichtbar eine Uhr, welche die verbleibende Zeit in Stunden, Minuten und Sekunden anzeigt, in der das Lösegeld bezahlt werden muss.“ Man dürfe nicht vergessen, dass sich sämtliche sensiblen Daten des Unternehmens (Bilanz-, Konstruktionsunterlagen, Kundendaten usw.) ab nun im Besitz von professionellen Schwerstkriminellen befinden, die uneingeschränkt darüber verfügen können.

„In der Baubranche für den Mitbewerb vielleicht besonders interessant sind die Einkaufsbedingungen des Unternehmens, Vergabe- und Kalkulationsunterlagen, die im Darknet dann käuflich zu erwerben sind“, so Ully-Penitz. Gemeinsam mit seinen Kunden findet er maßgeschneiderte Lösungen für den Fall der Fälle.

Und er rät, sich zumindest die Assistanceleistungen im Krisenfall, die von Versicherern vereinzelt angeboten werden, zu sichern.

„Es ist wichtig sich vor Augen zu führen, in welchem Stress sich Geschäftsführer und sonstige Verantwortliche plötzlich befinden."Robert Ully-Penitz, Schaden- und Rechtsabteilung der Styriawest

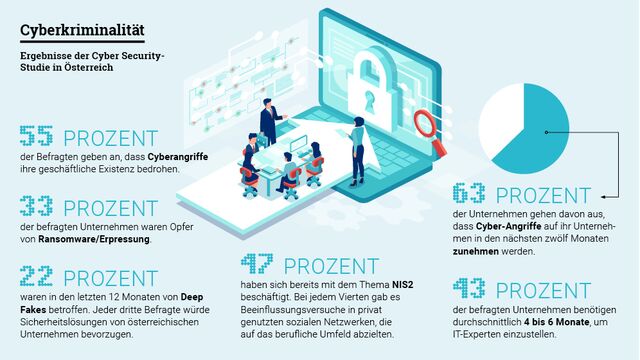

200 Prozent mehr Cyberangriffe

Im Vergleich zum Vorjahr haben die Cyberangriffe um ganze 201 Prozent zugenommen. Zu diesem Ergebnis kommt die „Cybersecurity in Österreich 2023“ von KPMG gemeinsam mit dem Sicherheitsforum Digitale Wirtschaft des Kompetenzzentrums Sicheres Österreich (KSÖ). Jedes der 903 für die Studie befragten Unternehmen wurde zumindest in Form von Phishing angegriffen. Dahinter folgen unter anderem Business E-Mail Compromise und CEO Fraud (88 Prozent), Social Engineering (57 Prozent) und Angriffe auf die Lieferkette (39 Prozent).

Jeder zehnte dieser Cyberangriffe (12 Prozent) war erfolgreich. „Die damit verbundenen Schäden können enorm sein", sagt Andreas Tomek von KPMG. Denn beinahe jedes siebte Unternehmen (14 Prozent) musste aufgrund eines Ransomware-Angriffs Betriebsunterbrechungen von mehr als vier Wochen in Kauf nehmen, ein Drittel der Unternehmen immerhin von rund einer Woche. Hinzu kommt der Reputationsverlust.

Die Industriellenvereinigung (IV) plädiert daher für eine verstärkte Kooperation zwischen privaten und staatlichen Stakeholdern beim Thema Cybersicherheit wie das Industriemagazin unlängst berichtete.

In seiner CyberRisk Analyse 2023 kam der KSV 1870 zum Ergebnis, dass jeder dritte Betrieb Cyberanfälle nicht wahrnimmt. Alexander Mitter Geschäftsführer KSV1870 Nimbusec GmbH meint dazu: „Unternehmen erkennen zwar häufig ihre IT-Security als Problemfeld, gleichzeitig stellen sie zu wenig personelle und finanzielle Ressourcen bereit, um das Risiko zu minimieren. Insbesondere KMU sind davon häufig betroffen.“

Dessen ist man sich auch bei der Wirtschaftskammer Wien bewusst und richtete deshalb schon 2017 eine Cybersecurity-Hotline ein. Diese ist unter 0800 888 133 österreichweit erreichbar – 24 Stunden am Tag, sieben Tage die Woche. Unternehmer erhalten hier eine kostenlose und rasche telefonische Erstinformation und Notfallhilfe. Im Jahr 2022 gab es rund 300 Anrufe. Auf Wunsch wird der Kontakt zu einem auf IT-Security und Cyberkriminalität spezialisierten Unternehmer der UBIT Experts Group IT-Security in unmittelbarer Nähe zum betroffenen Termin hergestellt

-

![© Foto: Georg Wilke]() „Unternehmen erkennen häufig ihre IT-Security als Problemfeld, stellen aber zu wenig Ressourcen bereit, um das Risiko zu minimieren.“

„Unternehmen erkennen häufig ihre IT-Security als Problemfeld, stellen aber zu wenig Ressourcen bereit, um das Risiko zu minimieren.“Alexander Mitter Geschäftsführer KSV1870 Nimbusec GmbH

HAK rüsten bei der Ausbildung auf

Der Fachkräftemangel macht sich auch in der IT-Branche bemerkbar. Eine Antwort darauf könnten Ausbildungen an höheren Schulen sein. So ist die HAK Horn österreichweit die zweite Schule, neben Tamsweg in Salzburg, die ab Herbst den Schulversuch „Cyber-Security“ anbietet. „Wir haben gerade in der IT einen Fachkräftemangel, daher ist es mir ein Anliegen qualifizierte junge Menschen dem Arbeitsmarkt zur Verfügung zu stellen“, erklärt Bildungsminister Martin Polaschek

Sicherheitsmanagement, Cyber-Security, das juristische Praxisfeld „Sicherheit“, psychische und kognitive Leistungsfähigkeit, IT-Sicherheit aus kaufmännisch-organisatorischer Sicht, physische Leistungsfähigkeit und Information Security Management sind wesentliche Schwerpunkte des Unterrichts.

Die Wichtigkeit unterstreicht Innenminister Gerhard Karner, der die Internetkriminalität als eine zentrale Herausforderung sieht mit Verweis auf die vier Top-Phänomene in diesem Bereich: Internet-Betrug, Hass im Netz, Fake-News sowie infrastrukturelle Netzsicherheit.

Buch: 10 Strategien gegen Hackerangriffe

Praxiseinführung für Geschäftsführung und Management

Von Georg Beham/Philipp Mattes-Draxler (Hrsg.)

Die kompakte QuickInfo erklärt Ihnen, wer hinter den Angriffen steht, welche Motivation Angreifer haben und wie Sie als verantwortliche Geschäftsführerin und verantwortlicher Geschäftsführer bzw. als verantwortliches Management die notwendigen Strategien und Schutzmaßnahmen setzen.

Das Buch hilft Ihnen, das Risiko für Ihr Unternehmen zu kontrollieren, zu steuern und somit erfolgreich zu minimieren. Nutzen Sie die Digitalisierung, aber geben Sie Hackern keine Chance!

ISBN 978-3-85402-394-4

E-Book ePub ISBN 978-3-85402-395-1

Preis € 21,99 (inkl. USt.)